[帮助文档] 如何更新LinuxNetfilter本地权限提升漏洞(CVE-2021-22555)

近日,海外研究团队披露出Linux Netfilter本地权限提升漏洞,漏洞编号CVE-2021-22555。该漏洞在kCTF中被用于攻击Kubernetes Pod容器,实现容器逃逸。此漏洞影响较大,阿里云建议您及时自查并修复漏洞。

[帮助文档] LinuxPolkit权限如何提升漏洞风险

近日,国外安全团队发布安全公告称,在Polkit的pkexec程序中发现一个本地权限提升漏洞。pkexec程序对命令行参数处理有误,可能会引发因参数注入而导致本地提权的风险。

[帮助文档] 访问/tmp目录时,提示bash:cd:/tmp:权限不够时如何解决

本文介绍在Linux系统的ECS实例中,访问/tmp目录时,提示“bash: cd: /tmp: 权限不够”错误时的解决方案。

[帮助文档] 什么是Linuxsudo权限漏洞(CVE-2021-3156)

2021年1月26日,Linux sudo堆漏洞被公开。利用此漏洞,攻击者可以在默认配置的sudo主机上获取root权限。

[帮助文档] 如何通过诊断工具修复SSH访问权限异常

当Linux实例中关于SSH的访问权限配置异常时,将导致无法远程登录。您可以通过实例健康诊断工具进行问题修复。

9.14 Linux Stick BIT(SBIT)特殊权限

Sticky BIT,简称 SBIT 特殊权限,可意为粘着位、粘滞位、防删除位等。SBIT 权限仅对目录有效,一旦目录设定了 SBIT 权限,则用户在此目录下创建的文件或目录,就只有自己和 root 才有权利修改或删除该文件。也就是说,当甲用户以目录所属组或其他人的身份进入 A 目录时,如果甲对该目...

网络安全系列之四十一 在Linux中设置粘滞位sbit权限

通常情况下用户只要对某个目录具备w写入权限,便可以删除该目录中的任何文件,而不论这个文件的权限是什么。 比如我们进行下面的操作: #创建/test目录,并赋予777权限。 [root@localhost ~]# mkdir /test [root@localhost ~]# ch...

本页面内关键词为智能算法引擎基于机器学习所生成,如有任何问题,可在页面下方点击"联系我们"与我们沟通。

Linux权限相关内容

- Linux密码权限

- Linux权限授权

- Linux防火墙权限

- 运行原理Linux权限

- Linux权限acl权限

- Linux入门权限

- Linux创建用户权限

- Linux权限umask

- Linux权限sgid

- Linux权限suid sgid sticky

- Linux权限解析

- Linux权限suid sgid

- Linux权限sgid sticky

- Linux权限sticky

- Linux权限sticky bit

- Linux权限suid

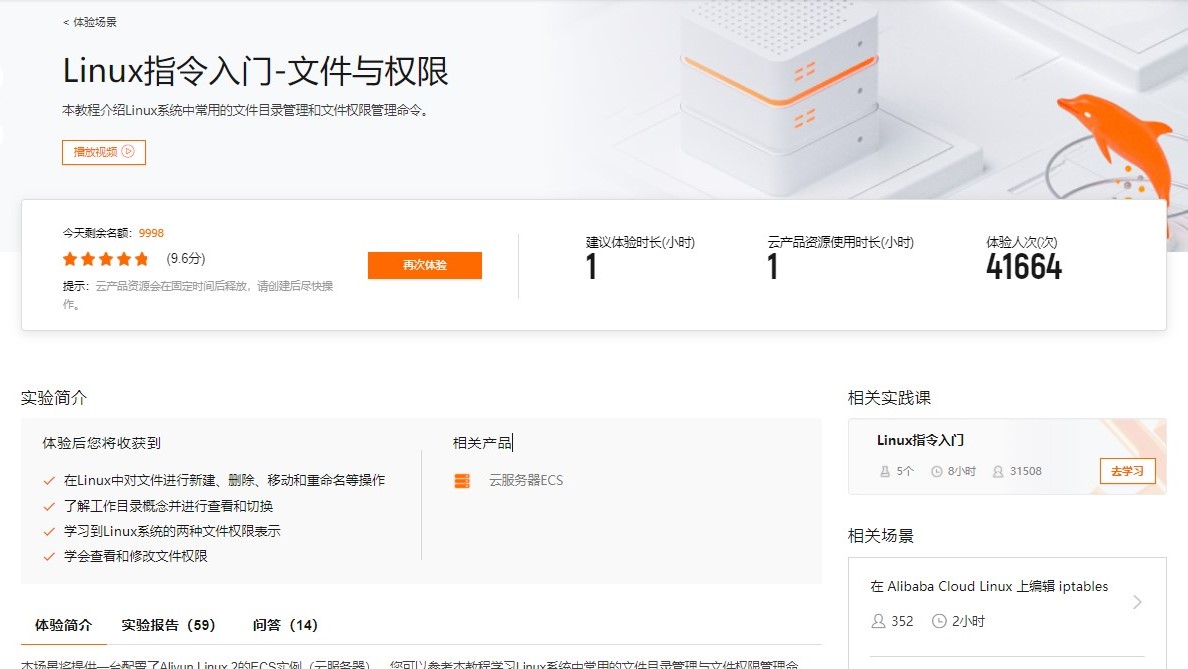

- Linux指令权限

- Linux权限理清

- Linux用户组权限

- Linux权限命令

- Linux权限粘滞

- Linux指令权限知识点

- Linux权限chgrp

- Linux权限chmod chown

- Linux权限chown

- Linux权限chmod

- Linux权限管理权限

- Linux外壳权限

- Linux命令权限管理

- Linux学习笔记权限管理

- Linux权限命令详解

- Linux文件夹权限

- Linux sh权限

- Linux chmod权限

- Linux权限概念

- Linux运行原理权限

- Linux第五站权限

- Linux基本权限

- Linux分配权限

- Linux权限日志

- Linux sudo权限

- Linux基本知识权限

- Linux权限漏洞

- Linux kernel权限漏洞

- Linux kernel openvswitch模块权限漏洞

- Linux polkit权限漏洞

- Linux svn权限

- Linux指令入门权限

- Linux权限操作

Linux更多权限相关

- Linux权限字符

- Linux权限管理命令

- Linux基本指令权限

- Linux acl权限

- Linux普通用户root权限

- 云服务器Linux权限

- Linux apache权限

- Linux vsftpd权限

- Linux操作系统权限

- Linux权限设定

- Linux权限chattr

- Linux映射防火墙权限文件权限打包

- Linux权限用法

- Linux权限permission denied

- Linux权限密码

- Linux cat权限

- Linux档案权限

- Linux权限修改

- Linux账户权限报错

- Linux权限问题

- Linux指定目录权限

- 阿里云Linux权限

- Linux su权限

- Linux用户组权限管理

- Linux vsftpd配置文件权限

- Linux用户权限权限

- Linux权限归属

- Linux账号权限

- Linux普通用户权限

- Linux笔记权限

- Linux可读权限

- Linux删除文件权限

- Linux权限权限管理

- Linux权限方法

- Linux权限操作方法

- Linux bit权限

- Linux centos普通用户root权限

- Linux新建用户权限

- Linux权限组成学习笔记

- Linux权限解决方法

- Linux应用程序root权限

- Linux权限思维导图实图通俗易懂

- Linux粘滞权限

- Linux dbca权限报错

- Linux细部权限