【Shiro】第四章 Web项目集成Shiro

1、Web集成原理分析 【1】web集成的配置 还记得吗,以前我们在没有与WEB环境进行集成的时候,为了生成SecurityManager对象,是通过手动读取配置文件生成工厂对象,再通过工厂对象获取到SecurityManager的。就像下面代码展示的那样 /** ...

Shiro 整合 Web

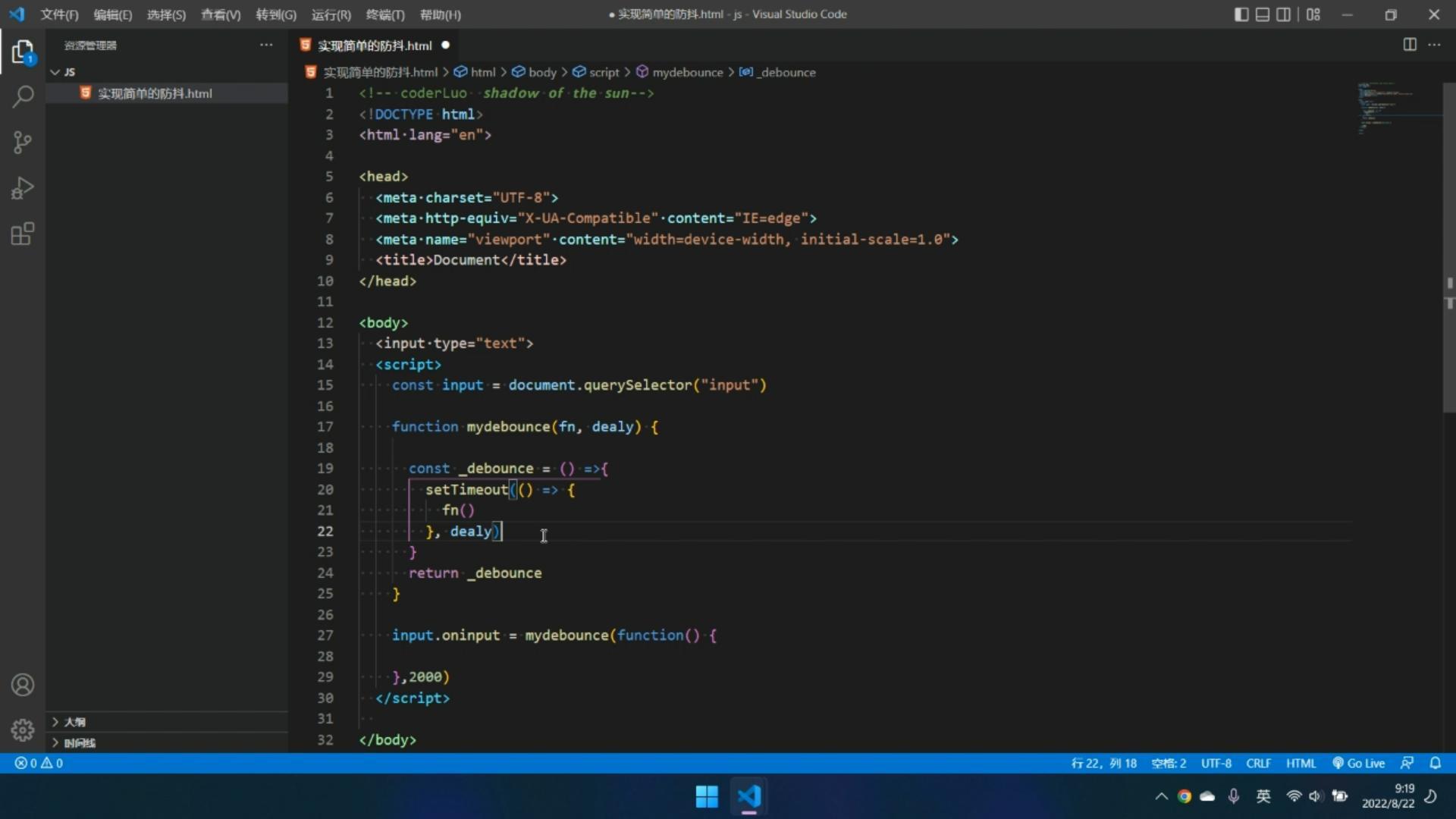

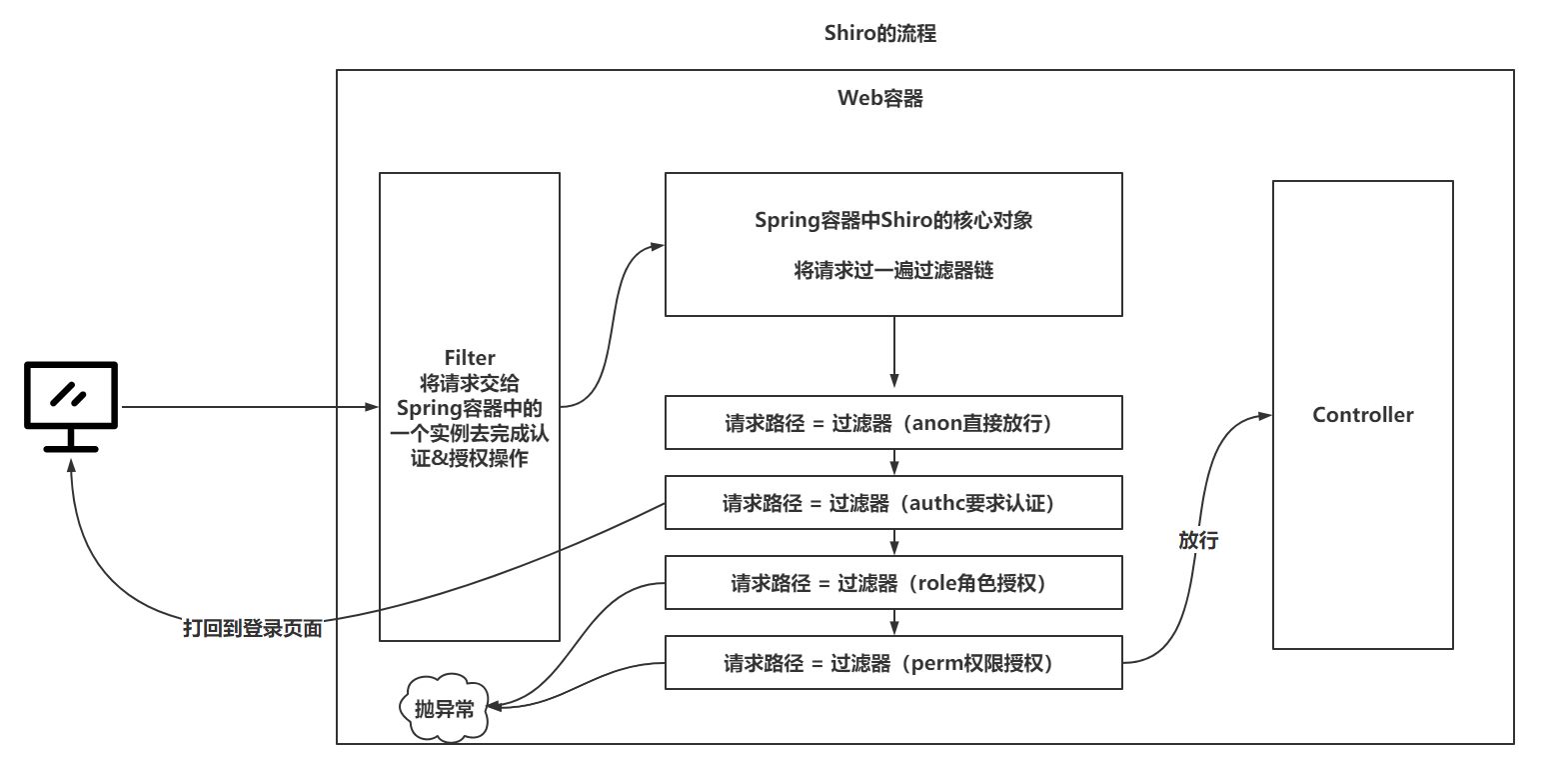

@[TOC] Shiro的Web流程 Shiro整合SSM 准备SSM的配置 准备经典五张表(见Shiro基本使用),完成测试 准备Shiro的配置 核心过滤器 <!-- 配置Shiro整合web的过滤器--> <filter> <!-- 默认情况下,请求到达这个过滤器...

【Shiro】第四章 Web项目集成Shiro(四)

【1.4】案例【1.4.1】创建项目拷贝shiro-day01-07web新建shiro-day01-08web-java 【1.4.2】修改shiro.ini#声明自定义的realm,且为安全管理器指定realms[main]definitionRealm=com.itheima.shi...

【Shiro】第四章 Web项目集成Shiro(三)

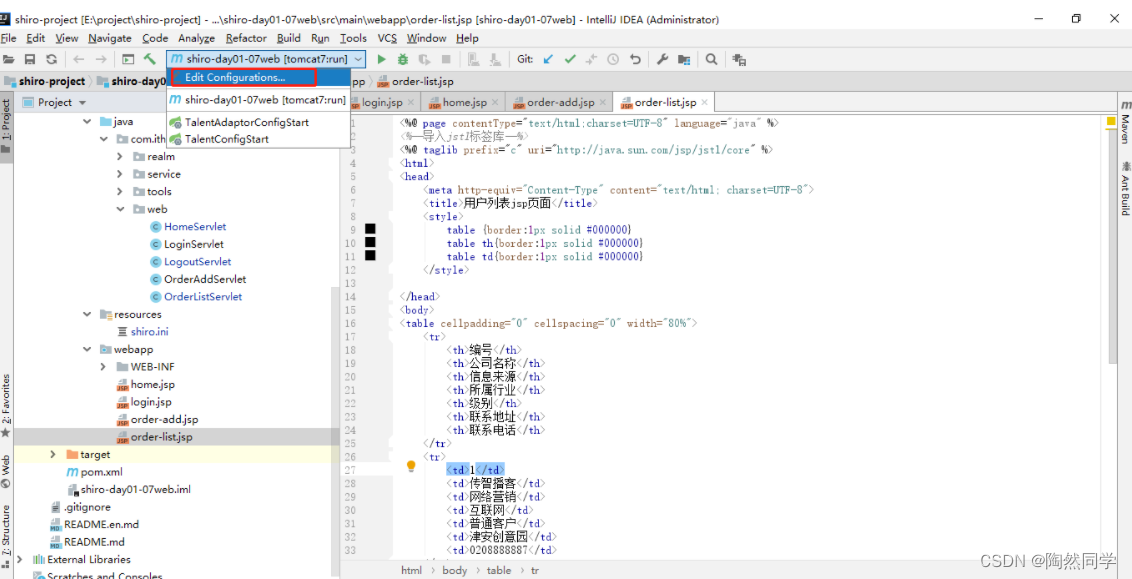

【7】测试【7.1】启动 点击apply然后点击OK 【7.2】登录过滤访问http://localhost:8080/platform/home的时候,会被【7.3】角色过滤使用“admin”用户登录,密码:123根据SecurityServiceImpl我们可以知道使用ad...

【Shiro】第四章 Web项目集成Shiro(二)

【3】编写LoginService1. package com.itheima.shiro.service; 2. 3. import org.apache.shiro.authc.UsernamePasswordToken; 4. 5. import java.lang.management.Lo...

【Shiro】第四章 Web项目集成Shiro(一)

1、Web集成原理分析【1】web集成的配置还记得吗,以前我们在没有与WEB环境进行集成的时候,为了生成SecurityManager对象,是通过手动读取配置文件生成工厂对象,再通过工厂对象获取到SecurityManager的。就像下面代码展示的那样1. /** 2. * @Description...

Shiro框架学习笔记(三)与web集成之后进行简单的身份验证

首先说一下shiro在web程序中的运作流程shiro就像是一个包裹着web应用程序的罩子,所有的用户请求都需要经过shiro这一层罩子,经过shiro这层罩子以后,就会接着通过一条循环的过滤器链,从上到下通过,在经过与该请求适配的过滤器时就会对该请求进行检测如果检测通过那么就返回该请求的结果,否则...

【WEB安全】Apache Shiro 反序列化漏洞(下)

六、Shiro Padding Oracle Attack(Shiro-721) 由于Apache Shiro cookie中通过 AES-128-CBC 模式加密的rememberMe字段存在问题,用户可通过Padding Oracle 加密生成的攻击代码来构造恶意的rememberMe字段,并重...

【WEB安全】Apache Shiro 反序列化漏洞(中)

五、Shiro rememberMe反序列化漏洞(Shiro-550)1、版本1.4.2之前该版本漏洞利用 第一步:启动靶机后,访问URL通过burp抓包,判断环境存在shiro,查看返回包中Set-Cookie中是否存在 第二步:打开公网vps,执行如下命令:ÿ...

【WEB安全】Apache Shiro 反序列化漏洞(上)

Apache Shiro 反序列化漏洞一、简介二、环境三、漏洞原理四、AES秘钥1、判断AES秘钥五、Shiro rememberMe反序列化漏洞(Shiro-550)1、版本1.4.2之前该版本漏洞利用2、版本1.4.2之后该版本漏洞利用六、Shiro Padding Oracle Attack(...

本页面内关键词为智能算法引擎基于机器学习所生成,如有任何问题,可在页面下方点击"联系我们"与我们沟通。