Zabbix Server trapper 命令注入漏洞 (CVE-2017-2824)

声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。一、漏洞简介Zabbix 是由Alexei Vladishev 开发的一种网络监视、管理系统,基于 S...

zabbix最新漏洞,可绕过认证登陆!

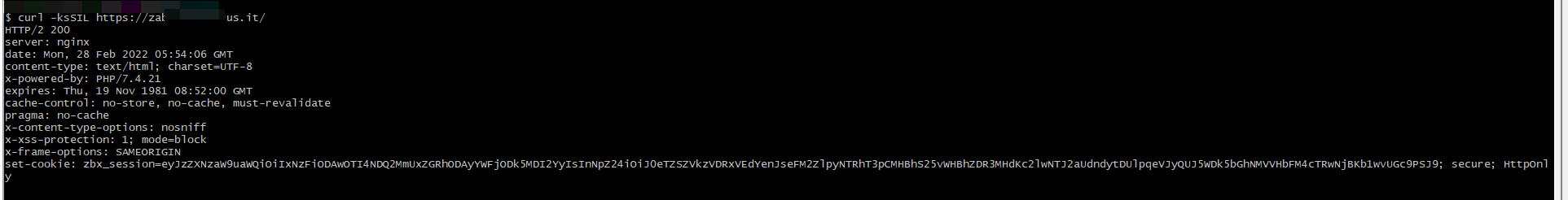

漏洞概述漏洞编号:CVE-2022-23131漏洞威胁等级:高危Zabbix是一个非常流行的开源监控平台,用于收集、集中和跟踪整个基础设施中的 CPU 负载和网络流量等指标。Zabbix对客户端提交的Cookie会话存在不安全的存储方式,导致在启动SAML SSO认证模式的前提下,恶意用户可通过构造...

Zabbix登录绕过漏洞复现(CVE-2022-23131)

0x01 漏洞原因在启用 SAML SSO 身份验证(非默认)的情况下,恶意攻击者可以修改会话数据来实现身份认证绕过。未经身份验证的恶意攻击者可能会利用此问题来提升权限并获得对 Zabbix 前端的管理员访问权限。该漏洞存在于index_sso.php文件中,由于index_sso.php文件未调用...

zabbix版本升级3.0.4 修复mysql漏洞(debian7)

wget http://repo.zabbix.com/zabbix/3.0/debian/pool/main/z/zabbix/zabbix-server-mysql_3.0.4-1+wheezy_amd64.deb dpkg -i zabbix-server-mysql_3.0.4-1...

zabbix漏洞利用 Zabbix Server远程代码执行漏洞CVE-2017-2824 2.4.X均受影响

近日,Zabbix Server 2.4.X的trapper命令功能中被曝出存在可利用的代码执行漏洞(CVE-2017-2824)。 一组特制的数据包可能导致命令注入,导致远程执行代码。 攻击者可以从活动的Zabbix Proxy发出请求以触发此漏洞。该漏洞位于Zabbix代码的“Trapper”部...

Zabbix SQL注入漏洞威胁预警通告

Zabbix软件被爆存在SQL注入漏洞,攻击者无需登录即可通过script等功能直接获取服务器的操作系统权限,经过分析发现Zabbix默认开启了guest权限,且默认密码为空。为了帮助广大用户尽快关注这个信息,本文将会持续关注这个漏洞。 攻击难度:低。 危害程度:高。 官方通告网站如下: https...

Zabbix SQL注入漏洞技术分析与防护方案

Zabbix软件被爆存在SQL注入漏洞,经过分析发现Zabbix默认开启了guest权限,且默认密码为空。随后Zabbix V3.0.4版本修复了2个SQL注入漏洞,本文对其公布的PoC进行分析,并给出检测及防护方案。 Zabbix公布了2个POC,如下: /zabbix/jsrpc.php?sid...

【漏洞公告】CVE-2017-2824:Zabbix远程代码执行漏洞和数据库写入高危漏洞

近期,著名的开源网络监控软件zabbix被暴出两个高危漏洞,通过这两个高危漏洞,可以直接远程代码执行并向数据库写入任何数据,存在数据泄露的风险。 具体详情如下: &nbs...

Zabbix 再次被爆出存在 SQL 注入漏洞,影响云上数百网站

0x00 前言 昨晚,Zabbix 被爆出一个高危的 SQL 注入漏洞。这个漏洞本身需要登录触发,但因为大部分 Zabbix 都启用了 guest 账号,导致访客在访问 Zabbix 时默认都会带上 guest 权限。有了 guest...

zabbix漏洞

1.DOS漏洞 exploit:http://www.securityfocus.com/data/vulnerabilities/exploits/37308.pl 2. net_tcp_listen安全绕过漏洞 echo "net.tcp.listen[80';id;echo ']...

本页面内关键词为智能算法引擎基于机器学习所生成,如有任何问题,可在页面下方点击"联系我们"与我们沟通。