网络安全实验十四 文件上传与注入攻击

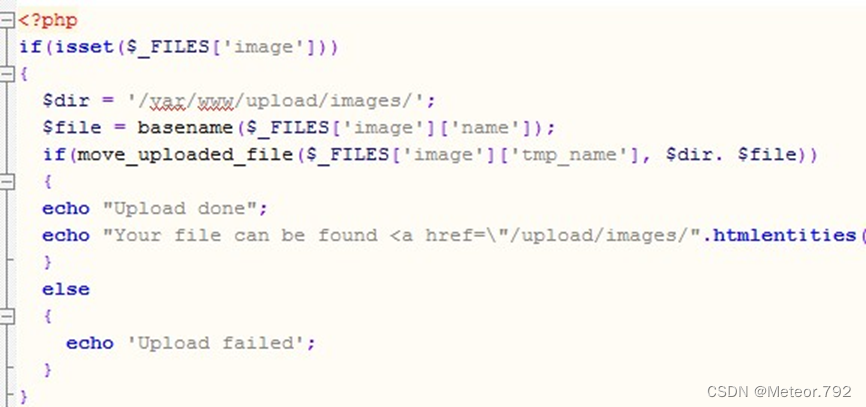

一、实验目的1.通过本实验了解文件上传注入攻击过程。二、实验环境本实验构建浏览器/服务器环境,由两台主机组成,一台作为服务器,另一台作为用户客户端利用浏览器访问服务器提供的web服务,服务器配置:apache+php+Mysql三、实验内容与实验要求实验步骤一服务器端程序获取上传文件名保存到相应位....

网络安全系列之十一 系统命令注入攻击

系统命令注入攻击也是一种古老的攻击手段,是指黑客可以在有漏洞的页面地址栏中直接执行操作系统命令。下面将来演示这种攻击的实现方式,以及如何配置WAF进行拦截,实验环境仍然使用NPMserv搭建。 打开网站,在地址栏中的网址后面输入“?cmd=所要执行的命令”,如下图所示的http://192.168....

2009年六大网络安全威胁:SQL注入攻击位列榜首

据国外媒体报道,IT安全与控制公司Sophos日前发布2009年网络安全威胁报告称,自20年前世界上第一个蠕虫病毒出现以来,网页成为网络罪犯进行攻击的主要途径,每4.5秒便会发现一个新的被病毒感染网页。因此报告特别列出了2009年应关注的主要安全威胁。 SQL注入攻击 Sophos研究显示,...

本页面内关键词为智能算法引擎基于机器学习所生成,如有任何问题,可在页面下方点击"联系我们"与我们沟通。

社区圈子

最佳实践