【网络安全 | SQL注入】一文讲清预编译防御SQL注入原理

在防止SQL注入的方法中,预编译是十分有效的,它在很大程度上解决了SQL注入问题。SQL注入简析数据库查询语句未对SQL注入做任何防护时,语句基本如下:$name=$_POST['name']; $pass=$_POST['pass']; $sql="SELECT * FROM user WHERE...

【网络安全】SQL注入

一、Web漏洞基础 1、CTF,SRC,红蓝对抗,实战 1)漏洞危害情况 获取网站的数据库的权限(数据),后台账号和密码 --> SQL注入 直接获取网站权限 --> 文件上传 2)漏洞等级划分 高危:文件上传、SQL注入、代码执行、文件包含、未授权访问 中危:逻辑安全、目录遍历 低危:...

[帮助文档] ECS和RDS的网络类型不同,如何通过内网连接RDS数据库

ECS和RDS的网络类型通常需要相同才能内网互通。您可以通过切换网络类型或者使用云企业网等方式使ECS可以内网连接RDS。

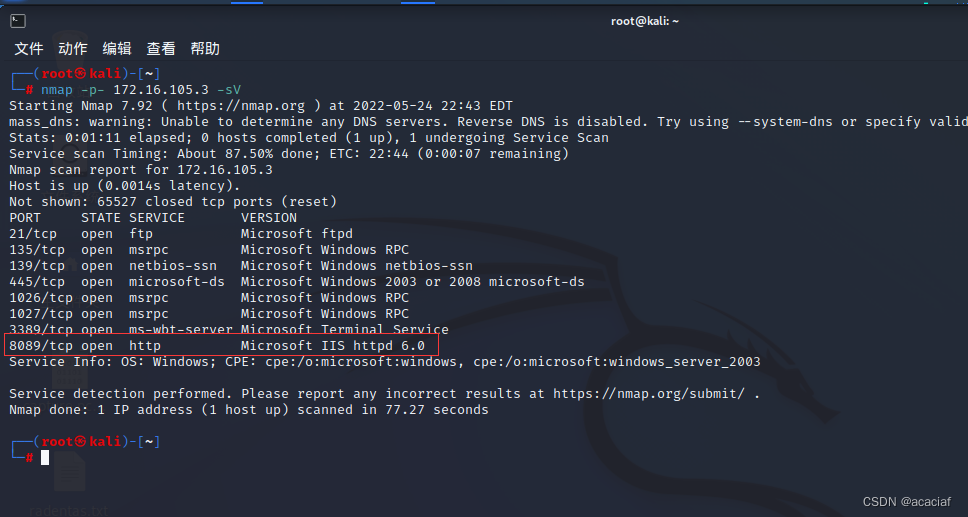

2021年中职“网络安全“江西省赛题—B-4:SQL注入测试(PL)

B-4:SQL注入测试(PL)任务环境说明: 服务器场景:Server12 服务器场景操作系统:未知(关闭链接)1.已知靶机存在网站系统,使用Nmap工具扫描靶机端口,并将网站服务的端口号作为Flag(形式:Flag字符串&#...

网络安全-SQL注入实战

SQL注入简介SQL注入是web程序对用户输入数据的合法性没有进行判断,在管理员不知情的情况下进行非法操作。攻击者可以通过提交数据库查询代码,通过程序返回的结果,获取数据库中的信息。SQL注入攻击会导致数据库风险,其中包括刷库、脱裤、撞库。它是目前最危险的Web应用程序漏洞之一。SQL注入漏洞产生的...

[帮助文档] 跨地域备份网络费用降价通知

RDS MySQL、RDS SQL Server、RDS PostgreSQL、PolarDB MySQL版跨地域备份网络费用于2023年05月26日降价。

网络安全CTF流量分析-入门1-流量分析中的Sql注入

流量分析中的Sql注入 在流量分析的场景中,有一类场景是抓取Sql攻击的流量,通过分析Sql流量来判断攻击者获取了什么敏感字符。下面以一道例题为例。 打开数据包观察是HTTP报文为主。一般流量除非是加密或者不常见的协议,否则通常都建议打开导出==>HTTP查看报文大致信息。 这里观察到了Sql...

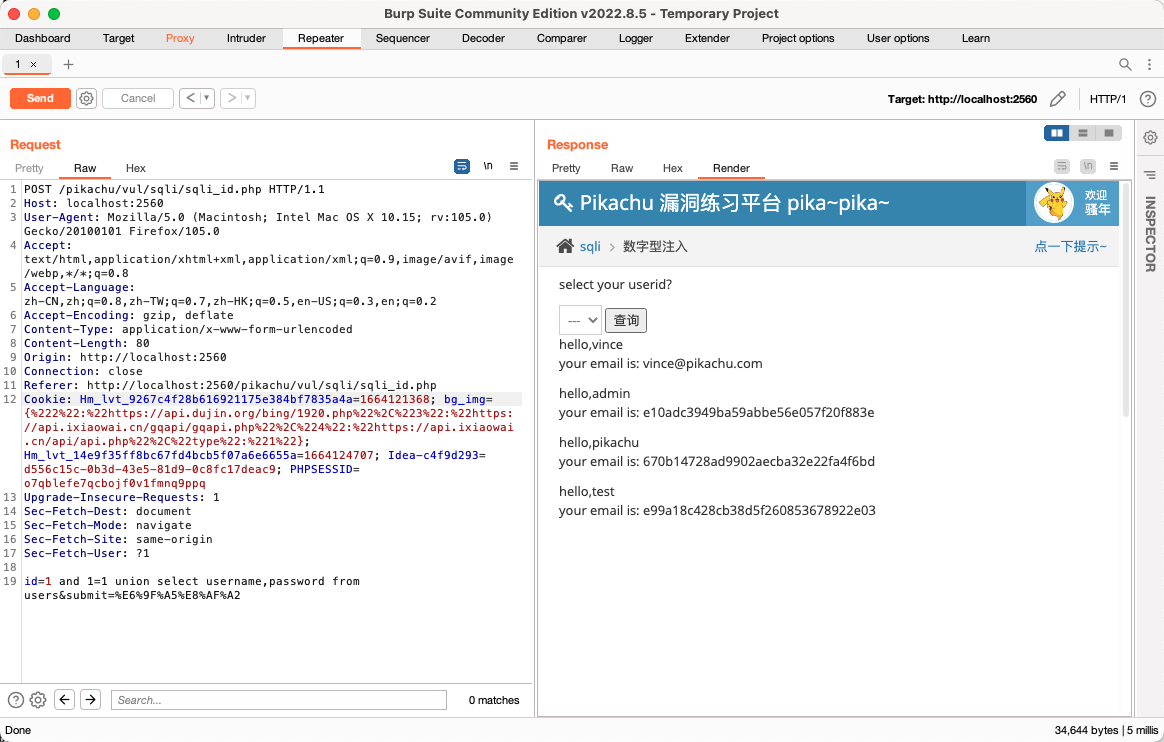

【网络安全】护网系列-web漏洞(SQl、RCE、XSS)

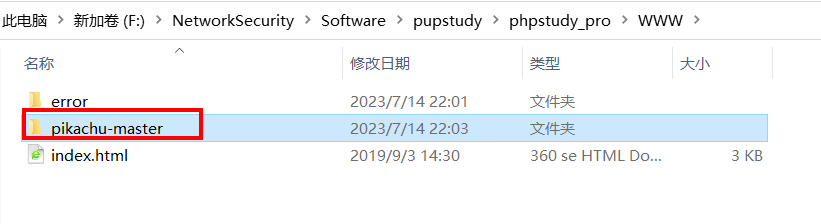

三、Web安全-漏洞 1. SQL 注入 1.1 pikachu靶场环境安装 下载地址:https://github.com/zhuifengshaonianhanlu/pikachu 1、下载pikachu-master安装包 2、在phpstudy的www目录下解压 3、更改WWW\pikach...

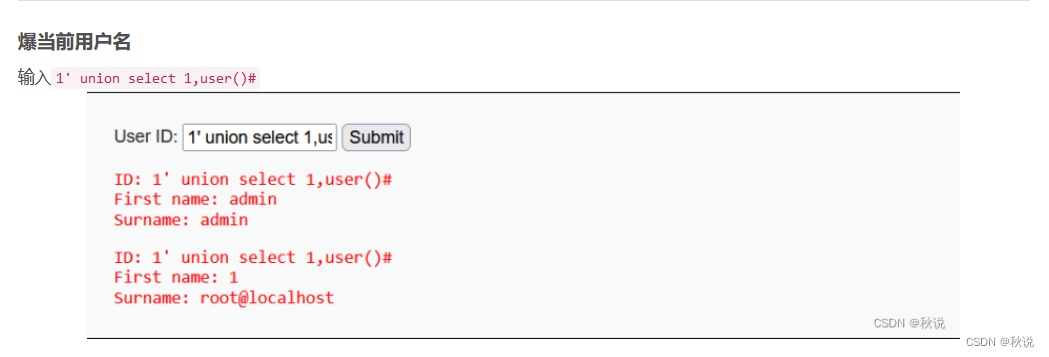

【网络安全】初探SQL注入漏洞

前言 1. 设计思路 要想玩SQL注入,一个简单的数据交互页面是需要的,故我们用PHP做一个简易网页,有登录、注册和首页三块内容。 登录需要输入账号密码,等待提交后进入系统; 注册需要输入名字,密码,手机号,照片,等待提交后进入系统; 首页需要利用PHP和数据库联动后的查询语句,设计一个快捷查ID页...

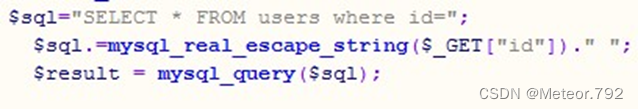

网络安全实验十一 sql注入实验(二)

一、实验目的1、深入理解sql注入工作原理;2、怎么去绕过正则表达式实现注入3、培养学生的独立思考能力二、实验环境浏览器/服务器环境;服务器配置:apache+php+Mysql;三、实验内容与实验要求实验步骤一实例四、看仔细点,别被吓坏了关键代码:本例任务:尝试进行sql注入&#x...

本页面内关键词为智能算法引擎基于机器学习所生成,如有任何问题,可在页面下方点击"联系我们"与我们沟通。