安卓逆向 -- 实战某峰窝APP(动态分析)

往期文章 安卓逆向 -- 实战某峰窝APP(静态分析) 安卓逆向 -- IDA动态调试 一、启动调试环境 1、启动android-server ./as 2、转发端口 adb forward tcp:23946 tcp:23946 ...

安卓逆向 -- 实战某峰窝APP(动态分析)

往期文章安卓逆向 -- 实战某峰窝APP(静态分析)安卓逆向 -- IDA动态调试一、启动调试环境1、启动android-server./as 2、转发端口adb forward tcp:23946 tcp:23946二、启动IDA,加载要调试的SO文件三、在上节课分析的关键处下断,然后查看相关参数...

安卓逆向 -- 实战某峰窝APP(静态分析)

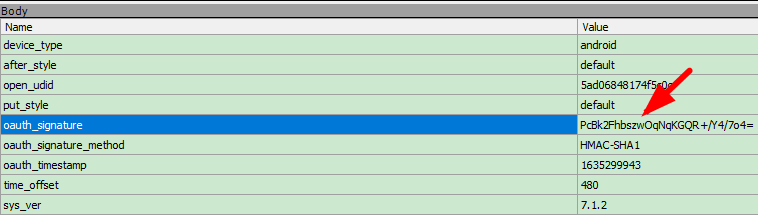

一、通过抓包进行对比分析,需要找的参数的是"oauth_signature",感觉像是Base64编码二、JEB载入该APP搜索关键词三、按tab键,切换成java代码,有个关键加密函数“cryptoParams”四、双击进入该函数,该函数又调用了一个原生函数“xAuthencode”五、往上翻,....

本页面内关键词为智能算法引擎基于机器学习所生成,如有任何问题,可在页面下方点击"联系我们"与我们沟通。